При обработке сырых логов с трафиком из бинарных логов для каждой записи, содержащей информацию:

| - IP-адрес отправителя пакета; |

| - IP-адрес получателя пакета; |

| - интерфес роутера, на который вошёл пакет; |

| - интерфейс роутера, через который пакет покинул роутер; |

| - UDP/TCP-порт, с которого пакет ушёл; |

| - UDP/TCP порт, на который пакет пришёл; |

| - количество байт в пакете; |

| - поле DiffServ. |

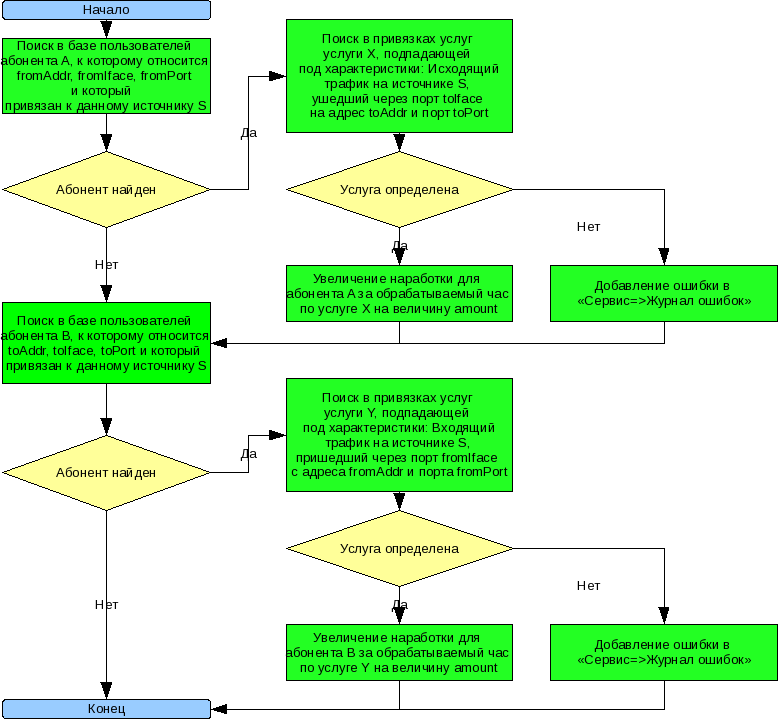

Выполняются следующие шаги, изображённые на схеме:

Из схемы видно, что каждый пакет обрабатывается как бы в "две стороны" и может быть отнесён к двум абонентам провайдера: как исходящий для одного и входящий для другого. Использование TCP/UDP-портов в идентификации абонента позволяет получать выделенный трафик по серверам клиента. Использование портов в идентификации услуги позволяет разделять трафик по типам сервиса (Mail, HTTP, FTP).

определяют принципы разделения сырого трафика из логов по услугам. Редактирование осуществляется во вкладке модуля. Каждая привязка отнесена к своему . Использование планов привязок позволяет по-разному разделять трафик по услугам для разных категорий абонентов.

Редактирование планов осуществляется в верхней области редактора. С момента установки в системе присутствует .

Для создания нового плана его название вводится в текстовую область и кнопкой план создаётся, при этом он также становится активным в выпадающем списке. Соответственно, для переименования плана он выбирается в выпадающем списке, в текстовую область вводится новое название плана и выбирается кнопка . Удаление плана осуществляется выбором его в выпадающем списке и кнопкой . Кнопка создаёт новый план привязок, с аналогичным клонируемому содержимым.

План по умолчанию нельзя ни удалить, ни переименовать. В таблице ниже отображаются привязки услуг для текущего плана привязок, редактирование осуществляется общей панелью инструментов. Кнопка открывает редактор привязки.

Все правила (привязки) в плане привязок упорядочены по номерам, в порядке которых осуществляется просмотр при определении услуги. Правила с меньшими номерами просматриваются ранее и в них можно определить наиболее жёсткие правила. Например, удобен следующий порядок правил: трафик с выделенных серверов, локальная сеть, прочий интернет. При нумерации правил удобно оставлять интервалы (10, 20, 40..), что позволит в дальнейшем вставить в пробелы другие правила.

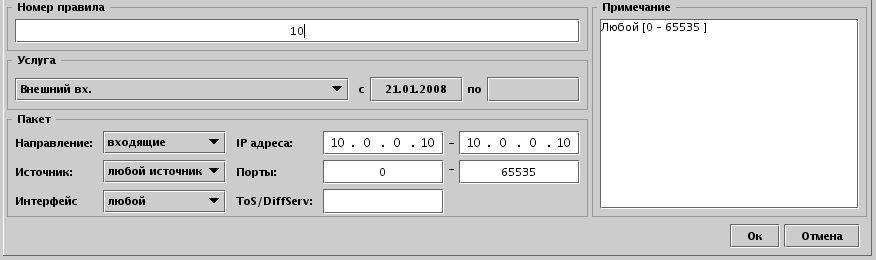

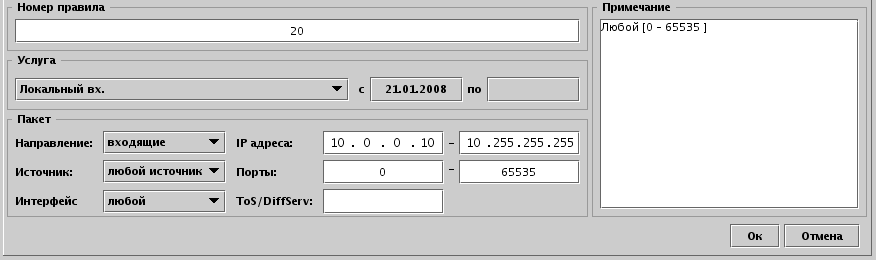

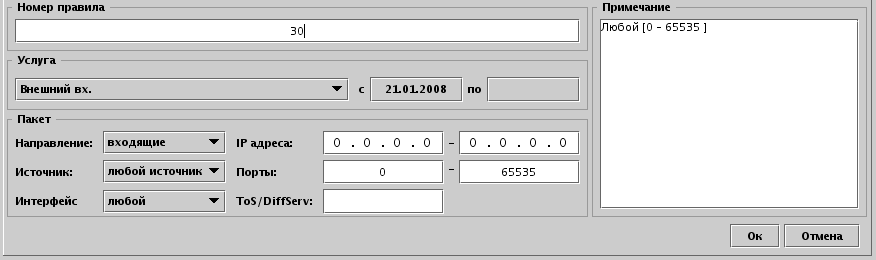

Для примера работы правил рассмотрим сеть с выделенным почтовым сервером 10.0.0.10, локальной сетью 10.x.x.x и внешним интернетом через, например, NAT. Трафик входящий из внешнего интернета и с почтового сервера следует отнести к внешнему, а трафик с локальной сети - к внутреннему. Последовательно отображены редакторы добавления правил.

Также возможно делить трафик на услуги используя . Для этого в правиле необходимо прописать значение вида 000.000.00, т.е. 8 бит, для каждого бита 1, 0 или x - любой. Например, 000.100.xx или 000.1x0.xx. 000.1x0.xx преобразуется в 000.100.00 и маску 111.101.00б сначала наложится маска, результат проверится на соответствие с 000.100.00. Если использовать DiffServ не нужно, просто оставьте поле пустым.

В поле можно ввести краткое описание правила, если поле оставляется пустым система сама генерирует комментарий. Обратите также внимание, что нулевой адрес начала или конца диапазона адресов означает отсутствие ограничений в данном правиле на адрес сверху или снизу. Каждое правило характеризуется периодом действия. При обработке логов за даты, не попадающие в период правила, правило будет игнорироваться.

После добавления данных правил таблица примет следующий вид: